Tiện ích Windows 10 Disk Cleanup bị lợi dụng để vượt qua UAC

Phương pháp của họ không có gì là phức tạp mà chỉ dựa vào chế độ làm việc định sẵn “Scheduled Task” của Windows để thiết lập quyền cao nhất .

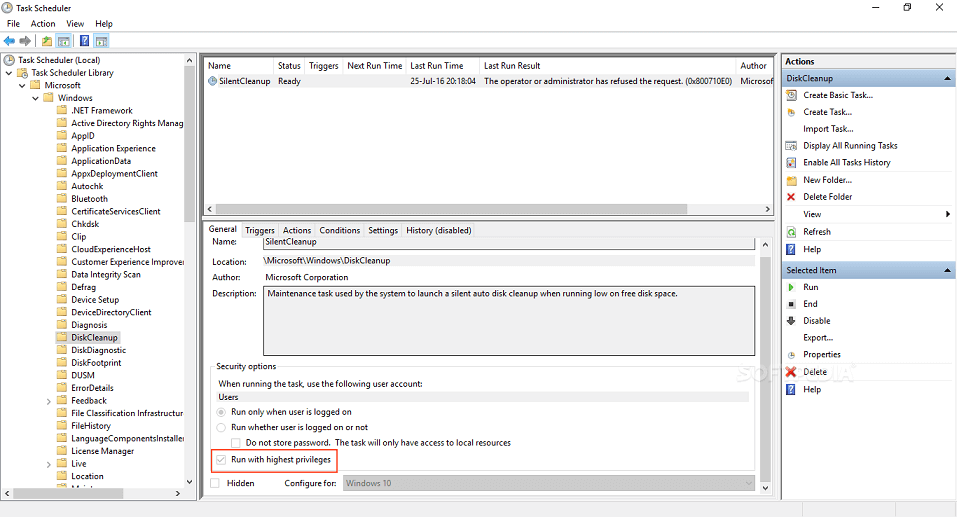

“Scheduled Task” kết hợp với tiện ích Disk Cleanup , là ứng dụng tích hợp trong Windows để hỗ trợ cho người dùng quét và quản lí ổ cứng của họ . “Scheduled Task” được mô tả là “ Nhiệm vụ bảo trì được hệ thống sử dụng để chạy “Disk Cleanup” tự động một cách lặng lẽ khi khoảng trống trên ổ đĩa còn lại rất ít” .

Hai nhà nghiên cứu đã phát hiện ra khi Windows 10 chạy nhiệm vụ này , nó chạy ứng dụng “Disk Cleanup” và sao chép một số file vào thư mục \"C:Users<username>AppDataLocalTemp\".

Những file được sao chép ở vị trí này bao gồm DismHost.exe và một số lượng lớn file .DLL . “Disk Cleanup” sau đó thực thi file EXE trên và tải từng file .DLL . Hai nhà nghiên cứu đã phát hiện ra DismHost.exe đã tải file LogProvider.dll là file cuối cùng nên có thể thực hiện được một cuộc tấn công .

Nelson và Graeber đã tạo ra Script độc hại để theo dõi hệ thống file cục bộ để tạo ra những thư mục mới bên trong thư mục Temp , và khi nhận biết một trong những file trên , nó nhanh chóng thay thế LogProvider.dll bằng DLL riêng của nó có chứa những hoạt động độc hại .

Kỹ thuật tấn công này được gọi là “DLL Hijacking” và là phương pháp thông thường để thực hiện những cuộc tấn công độc hại . Bởi vì “Scheduled Task” chạy từ một tài khoản người dùng thông thường nhưng với quyền thực thi cao nhất nên UAC không hề đưa ra bất kì thông báo nào .

Tin tốt đó là hai chuyên gia đã thông báo cho Microsoft về vấn đề này nhưng vẫn chưa được vá lỗi trong Windows 10 .

Trong khi chờ đợi có bản vá lỗi người dùng nên vô hiệu hóa nhiệm vụ hoặc bỏ dấu tích \"Run with the highest privileges\" .

Bấm nút Start và tìm kiếm “Scheduled Tasks” . Mở ứng dụng và bên tay trái chọn theo đường dẫn Microsoft -> Windows -> DiskCleanup. Bạn có thể vô hiệu hóa hoặc bỏ dấu tích \"Run with the highest privileges\" .