Hiện những Tab và thanh địa chỉ trong IE11 Metro

23/07/2013

Windows 8.1 tích hợp Internet Explorer 11 . Để kích thước màn hình hiển thị lớn nhất , Microsoft đã quyết định đặt ẩn thanh địa chỉ và Tab trong chế độ ngầm định của Internet Explorer 11 Metro . Làm thế nào để hiện lại những tính năng này ?

Xem thêm...

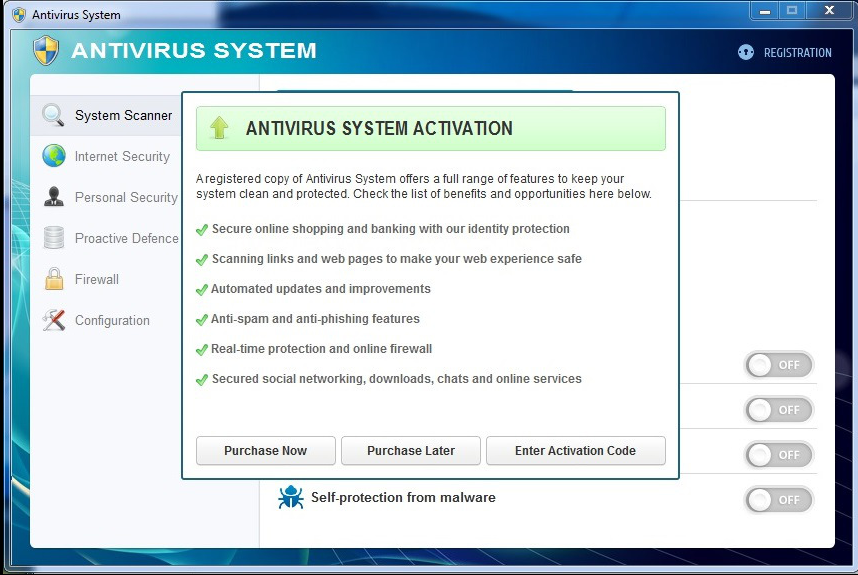

Fake-AV “Antivirus System” không cho nạn nhân khởi động Safe Mode

19/07/2013

Những chương trình chống Virus giả mạo ( Fake-AV ) xuất hiện ngày càng nhiều và một số đã trang bị những kỹ thuật thông minh để không cho người dùng gỡ bỏ nó .

Xem thêm...

Malware keylogging đánh cắp thông tin của bạn như thế nào

16/07/2013

Keylogger là loại phần mềm độc hại có thể cài đặt bí mật trên máy tính của bạn và sau đó theo dõi thông tin cá nhân và nhạy cảm như số tài khoản ngân hàng trực tuyến , mật khẩu , dữ liệu doanh nghiệp và bất kì những gì bạn gõ trên bàn phím .

Xem thêm...

Vượt tường lửa kiểm duyệt

18/06/2013

Psiphon 3 là một công cụ giải quyết của Psiphon Inc. ứng dụng công nghệ VPN, SSH và HTTP Proxy để cung cấp cho bạn khả năng truy cập nội dung Internet không bị kiểm duyệt. Bản client Psiphon 3 của bạn sẽ tự động tìm hiểu các điểm truy cập mới để tối đa hóa cơ hội vượt qua kiểm duyệt của bạn.Psiphon 3 được thiết kế để cung cấp cho bạn khả năng truy cập mở đến nội dung trực tuyến. Psiphon không tăng cường bảo mật trực tuyến của bạn, và không nên được coi là một công cụ bảo mật trực tuyến.Tôi có thể có được Psiphon 3 bằng cách nào?Nhấp vào liên kết để tải chương trình client xuống dành cho Windows XP/Vista/7 hoặc Android 2.2+.Sắp có bản client Psiphon 3 dành cho iOS và Mac OS X.Psiphon 3 là một dự án nguồn mở. Bạn có thể tìm thấy mã nguồn và các tài liệu thiết kế trên trang chủ của dự án.Psiphon 3 dành cho Windows chưa bao giờ được phân phối như một gói cài đặt. Mỗi bản client Psiphon 3 dành cho client Windows là một tập tin thực thi (\".exe\") có chữ ký kỹ thuật số của Psiphon Inc. Windows sẽ tự động kiểm tra chữ ký này khi bạn chạy bản client. Bạn cũng có thể kiểm tra chữ ký theo cách thủ công trước khi chạy client bằng cách mở hộp thoại Properties cho tập tin đó và kiểm tra tab Digital Signatures.Mã nhận dạng SHA1 dành cho Psiphon Inc. chứng nhận mã công khai được hiển thị trong tab Details của hộp thoại Certificate. Đối với chứng nhận hợp lệ trong thời gian 16 tháng 6, 2011 đến 21 tháng 6, 2012 mã nhận dạng SHA1 là:8f:b7:ef:bd:20:a9:20:3a:38:37:08:a2:1e:0a:1d:2e:ad:7b:ee:6dvà đối với chứng nhận hợp lệ trong khoảng thời gian 21 tháng 5, 2011 đến 30 tháng 7, 2014 mã nhận dạng SHA1 là:84:c5:13:5b:13:d1:53:96:7e:88:c9:13:86:0e:83:ee:ef:48:8e:91Psiphon 3 dành cho Windows sẽ tự động cập nhật, và quy trình này tự động xác nhận mỗi tập tin cập nhật là chính hãng. Tôi có thể chạy Psiphon 3 dành cho Windows bằng cách nào?Tải chương trình client xuống và chạy. Khi bạn chạy chương trình, bạn sẽ thấy thông báo nhắc bảo mật cho biết rằng chương trình này là một sản phẩm hợp pháp của Psiphon Inc.Psiphon 3 tự động bắt đầu kết nối khi bạn chạy chương trình. Trong khi nó đang kết nối, một biểu tượng xoay sẽ được hiển thị. Bạn có thể chọn một trong các chế độ kết nối sau đây: VPN (L2TP qua IPSec), SSH, hoặc SSH+ (SSH cộng với tính năng chặn, một tầng được chọn ngẫu nhiên trên SSH để tránh nhận dạng giao thức).Kết nối với máy chủ Psiphon được lập tự động khi biểu tượng màu xanh lá được hiển thị. Ở chế độ VPN, tất cả lưu lượng của bạn sẽ tự động đi qua Psiphon 3.Ở các chế độ SSU và SSH+, Psiphon 3 tự động đặt các thiết lập proxy của hệ thống Windows và lưu lượng cho các ứng dụng tuân thủ các thiết lập này sẽ đi qua Psiphon 3. Những thiết lập này theo mặc định được tất cả các trình duyệt web chính tuân thủ.Ngoài ra, ở các chế độ SSH và SSH+, Psiphon 3 cung cấp một tùy chọn tách kênh trong đó lưu lượng quốc tế được đưa qua proxy và lưu lượng trong nước thì không. Đánh dấu tùy chọn \"Don’t proxy...\" để cho phép tách kênh. Khi tùy chọn này được bật, các miền không có proxy được báo cáo trong khu vực thông báo.Khi bạn đóng chương trình, Psiphon 3 sẽ tự động ngắt kết nối. Bạn cũng có thể nhấp vào biểu tượng để thay đổi kết nối. Psiphon 3 dành cho Android?Mỗi bản client Psiphon 3 dành cho Android được cung cấp như một tập tin Android APK (\".apk\") có chữ ký kỹ thuật số của Psiphon Inc. Một APK có thể được xác thực bằng cách (1) xuất chứng nhận từ hồ sơ lưu trữ và đảm bảo rằng mã nhận dạng của nó khớp với giá trị bên trên và (2) đảm bảo rằng APK có chữ ký bằng chứng nhận. Ví dụ như, sử dụng các công cụ dòng lệnh của Unix và Java:$ unzip -p PsiphonAndroid.apk META-INF/PSIPHON.RSA | keytool -printcert $ jarsigner -verbose -verify PsiphonAndroid.apkPsiphon 3 dành cho Android sẽ tự động cập nhật, và quy trình này tự động xác nhận mỗi tập tin cập nhật là chính hãng. Tôi có thể chạy Psiphon 3 dành cho Android bằng cách nào?Nhấp vào một liên kết Psiphon APK từ trong thư điện tử Android hoặc trình duyệt của bạn để bắt đầu cài đặt.Để cài đặt một tập tin Psiphon APK, bạn phải cho phép tùy chọn trong thiết bị Android để cài đặt các ứng dụng không có trong Market. Psiphon 3 dành cho Android sẽ tự động cập nhật.Khi bạn mở ứng dụng Psiphon 3, nó sẽ tự động bắt đầu kết nối với mạng Psiphon.Một khi ứng dụng đã được kết nối với mạng, nó sẽ mở trình duyệt Psiphon cài đặt sẵn. Psiphon 3 dành cho Android không tự động định hướng lưu lượng cho trình duyệt Android mặc định hoặc các ứng dụng khác. Theo mặc định, chỉ có trình duyệt Psiphon được chuyển qua mạng Psiphon 3. Tôi có thể kiểm tra phiên bản hiện tại của Psiphon 3 bằng cách nào?Đáp: Khi Psiphon 3 khởi động, nó sẽ hiển thị Phiên Bản Client trên dòng kết quả xuất đầu tiên.Tập tin \"psiphon3.exe.orig\" là gì?Đáp: Quy trình tự động cập nhật trong Psiphon 3 dành cho Windows tự đặt tên phiên bản cũ của nó thành \"psiphon3.exe.orig\". Các tập tin cũ có phụ tố \".orig\" có thể được xóa một cách an toàn.Psiphon 3 dành cho Windows có tương thích với các trình duyệt web IE, Firefox, Safari, và Chrome hay không?Có . Ở các chế độ SSH, hãy kiểm tra thiết lập trình duyệt của bạn và đảm bảo rằng nó được cấu hình để sử dụng các thiết lập proxy hệ thống.Tôi có thể sử dụng Psiphon 3 dành cho Windows ở chế độ VPN, nhưng tại sao nó lại rất chậm? Đôi khi các trang web hoàn toàn không tải được.Phần cứng mạng hoặc kết nối Internet nhất định có thể dẫn đến các vấn đề về hiệu suất đối với L2TP/IPSec là giao thức được Psiphon 3 sử dụng ở chế độ VPN. Hãy thử sử dụng các chế độ SSH thay vào đó.Tôi có thể cấu hình các ứng dụng để sử dụng chuyển hướng Psiphon 3 ở chế độ SSH bằng cách nào?Psiphon 3 sẽ tự động cấu hình hệ thống của bạn để sử dụng proxy HTTP/HTTPS cục bộ tại 127.0.0.1:8080 và proxy SOCKS cục bộ tại 127.0.0.1:1080. Các ứng dụng Windows sử dụng Thiết Lập Proxy Hệ Thống sẽ tự động được cho phép. Bạn có thể cấu hình theo cách thủ công cho các ứng dụng khác sử dụng các proxy cục bộ này. Cả Psiphon 3 dành cho Windows (các chế độ SSH) lẫn Psiphon 3 dành cho Android đều chạy các proxy cục bộ này.Chế độ SSH+ là gì?Chế độ SSH có thêm một tầng chặn bên trên SSH để bảo vệ tránh bị nhận dạng giao thức..Tôi có thể chạy proxy HTTP cục bộ trên một cổng khác với 8080 hay không?Có, trên Windows. Nhấp vào Run, và nhập \"regedit\" để mở Registry Editor. Tìm và mở \"HKEY_CURRENT_USER\\Software\\Psiphon3\", và ở bên phải bạn sẽ thấy \"UserLocalHTTPProxyPort\". Đặt giá trị của nó thành cổng (bằng số Thập Phân) mà bạn muốn sử dụng.Tôi sử dụng AutoProxy. Tôi có thể đặt Psiphon 3 dành cho Windows không cấu hình thiết lập proxy hệ thống của tôi bằng cách nào?Nhấp vào Run, và nhập \"regedit\" để mở Registry Editor. Tìm và mở \"HKEY_CURRENT_USER\\Software\\Psiphon3\", và ở bên phải bạn sẽ thấy \"UserSkipProxySettings\". Đặt giá trị này thành 1 và Psiphon 3 sẽ không tự động cấu hình thiết lập proxy hệ thống.

Xem thêm...

9-Lab Removal Tool công cụ quét và diệt Virus , Rootkit nhanh và đơn giản

06/05/2013

Với nhiều hệ thống máy tính bị lây nhiễm Virus quá nặng nên không thể cài đặt các phần mềm chống Virus thông thường vì thế bạn cần những giải pháp nhanh , nhỏ và đơn giản để tiêu diệt bớt Virus nâng cao khả năng phòng chống . Một trong những giải pháp đó là dùng 9-Lab Removal Tool .9-Lab Removal Tool làm việc rất hiệu quả khi tiêu diệt một số Virus , Trojan , Rootkit và những khóa độ hại trong Registry , với thiết kế đơn giản cùng những tính năng bên trái như Scanner , Update , Quarantine , Logs , Ignore List , Settings và Help . Có 4 cách quét khác nhau bằng công cụ trên như Quick Scan , Flash scan , Full Scan và Custom scan .

Xem thêm...

Stuxnet được phát triển chống lại Iran từ năm 2007

27/02/2013

Normal 0 false false false EN-US X-NONE X-NONE MicrosoftInternetExplorer4 /* Style Definitions */ table.MsoNormalTable {mso-style-name:\"Table Normal\"; mso-tstyle-rowband-size:0; mso-tstyle-colband-size:0; mso-style-noshow:yes; mso-style-priority:99; mso-style-qformat:yes; mso-style-parent:\"\"; mso-padding-alt:0mm 5.4pt 0mm 5.4pt; mso-para-margin:0mm; mso-para-margin-bottom:.0001pt; mso-pagination:widow-orphan; font-size:11.0pt; font-family:\"Calibri\",\"sans-serif\"; mso-ascii-font-family:Calibri; mso-ascii-theme-font:minor-latin; mso-fareast-font-family:\"Times New Roman\"; mso-fareast-theme-font:minor-fareast; mso-hansi-font-family:Calibri; mso-hansi-theme-font:minor-latin; mso-bidi-font-family:\"Times New Roman\"; mso-bidi-theme-font:minor-bidi;}Symantec đã tìm thấy và phân tích một phiên bản malware do thám mạng Stuxnet hai năm trước . Malware này đã dùng phương pháp khác để làm gián đoạn quá trình làm giàu hạt nhân tại nhà máy Natanz của Iran .Stuxnet được phát hiện từ năm 2010 và khi ấy được cho là một malware phức tạp nhất . Nó đã dùng nhiều cách khác nhau để phát tán mà trước đó chưa bao giờ biết nhắm tới những hệ thống công nghiệp . Dựa trên thời gian trong mẫu Stuxnet , cho tới giờ , những nhà nghiên cứu tin rằng nó được tạo ra lần đầu tiên vào năm 2009 .Phiên bản mà Symantec phát hiện ra có tên gọi Stuxnet 0.5 được cho là đã được sử dụng từ năm 2007 và có những bằng chứng cho thấy có thể là từ năm 2005 , khi những tên miền dùng cho máy chủ CnC ( Command and Control ) đầu tiên được đăng kí .Theo Symantec , nhãn thời gian trong mã Stuxnet 0.5 được cho là năm 2001 , nhưng có vẻ điều đó không chính xác .Symantec tin rằng Stuxnet 0.5 là sự liên kết giữa Stuxnet 1.0 và Flame . Flame cũng là malware do thám mạng phát hiện trong năm 2012 cũng được cho là có trước cả Stuxnet .Dự trên những bằng chứng về kỹ thuật cho thấy Flame và Stuxnet 1.0 được xây dựng dựa trên hai nền tảng phát triển khác nhau . Nhưng những chuyên gia an ninh đã tìm thấy những điểm tương đồng của hai malware này và kết luận người tạo ra Stuxnet có quyền truy cập tới mã cơ sở của Flame .Stuxnet 0.5 là bằng chứng không phải chỉ là sự cọng tác của những nhà phát triển Stuxnet với Flame mà cả hai đều chia xẻ một phần mã nguồn khi bắt đầu .Symantec cho rằng , Stuxnet 0.5 có một phần dựa trên nền tảng Flame , khác với nền tảng của Stuxnet 1.0 , có tên gọi Tilded .Không như Stuxnet 1.0 , bản 0.5 chỉ khai thác một lỗ hổng an ninh trong phần mềm kỹ thuật Siemens Step 7 để lây nhiễm vào những hệ thống và phát tán từ máy này qua máy khác bằng những dự án Step 7 đã bị nhiễm độc qua USB . Phần mềm Step 7 được dùng để lập trình cho những PLC (programmable logic controllers) - là máy tính số đặc biệt để điều khiển những máy móc công nghiệp .Bên cạnh việc khai thác lỗ hổng của Step 7 , Stuxnet 1.0 cũng khai thác những lỗ hổng Zero-Day của Windows để phát tán qua mạng cục bộ .Symantec nói rằng , Stuxnet 0.5 dùng chiến thuật do thám khác với bản Stuxnet 1.0 . Nó phun mã tấn công vào những PLC Siemens 417 để điều khiển những van dùng để phun khi ga trong những máy li tâm làm giàu Uranium . Các nhà nghiên cứu khẳng định “ Cuộc tấn công này có thể đã gây ra những thiệt hại nghiêm trọng cho các máy li tâm và hệ thống làm giàu Uranium “.Ngoài ra mã PLC giả mạo được thiết kế để đưa ra những kết quả giả mạo để che mắt để nhà máy tin rằng mọi việc vẫn theo đúng kế hoạch . Tiếp theo sau thời gian 30 ngày lây nhiễm malware lại tiếp tục thực hiện cuộc tấn công .Mã PLC độc hại cũng ngăn chặn người điều khiển nhà máy can thiệp và làm thay đổi trạng thái của van trong khi cuộc tấn công đang tiến hành .Stuxnet 1.0 được thiết kế để lây nhiễm model PLC 315 được dùng để điều khiển tốc độ quay của máy li tâm làm giàu Uranium . Không rõ nguyên nhân tại sao người tạo ra Stuxnet lại quyết định thay đổi chiến thuật thay thế từ van li tâm sang tốc độ vòng quay . Điều đó có thể cuộc tấn công nhắm vào PLC 417 không thu được kết quả mong muốn , nhưng cũng có thể nhà máy thay thế toàn bộ model 417 PLC nên những người tạo ra Stuxnet thay đổi tấn công của mình .Symantec phát hiện ra Stuxnet 0.5 được lập trình để ngừng tiếp xúc tới những máy chủ CnC sau ngày 11/1/2009 , và ngừng phát tán từ 4/6/2009 . Phiên bản Stuxnet cũ nhất của 1.0 được biên dịch hôm 22/7/2009 , nhưng Symantec cho rằng đó là một phiên bản khác nằm giữa bản 0.5 và 1.0 mà chưa bị phát hiện ra .Mặc dù được thiết kế để ngừng phát tán trong năm 2009 nhưng Symantec tin rằng Stuxnet 0.5 vẫn còn xuất hiện ở một số nhỏ trong những dự án Step 7 bị lây nhiễm hồi năm ngoái . Gần một nửa xuất hiện ở Iran và 21% ở Mỹ .

Xem thêm...

Symantec giải thích làm sao malware có thể đánh cắp chứng thực số

25/02/2013

Normal 0 false false false EN-US X-NONE X-NONE MicrosoftInternetExplorer4 /* Style Definitions */ table.MsoNormalTable {mso-style-name:\"Table Normal\"; mso-tstyle-rowband-size:0; mso-tstyle-colband-size:0; mso-style-noshow:yes; mso-style-priority:99; mso-style-qformat:yes; mso-style-parent:\"\"; mso-padding-alt:0mm 5.4pt 0mm 5.4pt; mso-para-margin:0mm; mso-para-margin-bottom:.0001pt; mso-pagination:widow-orphan; font-size:10.0pt; font-family:\"Arial\",\"sans-serif\";}Thời gian trước chúng ta đã từng nghe thấy xuất hiện một số cuộc tấn công của tin tặc đã dùng những chữ kí số được chứng thực hợp lệ để bảo đảo chúng không bị phát hiện trong khi lây nhiễm . Symantec đã phân tích làm thế nào để tin tặc có thể đánh cắp được những khóa chứng thực để dùng trong malware.Các chuyên gia giải thích việc đánh cắp những chứng thực số hợp lệ bằng tay là điều gần như không thể nhưng lại có thể dùng malware để dễ dàng lấy dữ liệu có giá trị này từ những hệ thống bị lây nhiễm .Hầu hết những malware có nhiệm vụ này bao gồm Backdoor.Beasty, Infostealer.Snifula, Downloader.Parshell, Trojan.Spyeye, W32.Cridex, W32.Qakbot, Infostealer.Shiz, Trojan.Carberp và Trojan.Zbot (hay còn có tên là ZeuS).Hầu hết những thành phần của malware trên được lấy ra từ những máy tính tại Mỹ .Làm thế nào để malware có thể lấy được những chứng thực số hợp lệ ?Thông thường những chứng thực số được lưu giữ trong “kho” chức thực của Windows . từ đây , chúng có thể được lấy ra bằng cách sử dụng những hàm như PFXExportCertStoreEx . Để ra lệnh kết xuất khóa phải dùng hàm với những sư lựa chọn EXPORT_PRIVATE_KEYS .Hàm này kết xuất thông tin thành file .PFX thường được tin tặc mã hóa .Hầu hết những malware bắt đầu đánh cắp những chứng thực số ngay khi máy tính khởi động nhưng lại có một số chờ tin tặc ra lệnh .Ngay khi có được những khóa chứng thực hợp lệ , tin tặc có thể dùng nó làm chữ kí trong phần mềm độc hại của mình .Để tranh mất những khóa chứng thức riêng , các tổ chức nên giữ nó trong mạng biệt lập với hệ thống Internet và không nên lưu trữ trong máy tính . Chúng nên được cất giữ trong những thẻ IC , USB Token và những module khóa cứng hoặc ít nhất phải cần có khóa mạnh để bảo vệ . Sự phân bố của malware đánh cắp chứng thực trên thế giới

Xem thêm...

AV-Test : Bitdefender là giải pháp an ninh tốt nhất trong năm 2012

31/01/2013

AV-Test đã đánh giá Bitdefender Internet Security là giải pháp an ninh cho những người dùng thông thường tốt nhất trong năm 2012 .

Xem thêm...

Microsoft Security Essential lại thất bại trong chứng nhận AV-Test

18/01/2013

MSE lại một lần nữa thất bại trong kiểm nghiệm chứng nhận AV-Test , chứng nhận này hoàn toàn độc lập nhưng không yêu cầu bắt buộc đối với những giải pháp an ninh .

Xem thêm...

Những nhà nghiên cứu vượt qua Fix-It sửa lỗi trong IE

07/01/2013

Microsoft đã đưa ra phương hướng để vá lỗi Zero-Day trong Internet Explorer nhưng Exodus Intelligence đã hoàn toàn vượt qua được cách thức sửa chữa mà Microsoft đã dùng trong công cụ Fix-It .

Xem thêm...

Đã có bản Bitdefender AntiVirus miễn phí

02/01/2013

Bitdefender đã có những ứng dụng an ninh khác nhau tùy theo ví tiền của người dùng trong đó có phần mềm chống Virus rất nổi tiếng .

Xem thêm...

Làm thế nào để chống lại nạn ăn cắp danh tính ?

26/12/2012

Đánh cắp danh tính là một dạng tội phạm hiện đại thực hiện qua việc sử dụng tài khoản sec, thẻ tín dụng, số chứng minh thư và hệ thống ngân hàng tự động hóa.

Xem thêm...

AV-TEST : Bitdefender Internet Security 2013 là số 1

07/12/2012

Kết quả thử nghiệm do AV-TEST , là công ty phân tích phần mềm an ninh hàng đầu , tiến hành trong tháng Chín và tháng Mười cho những sản phẩm tiêu dùng thì phần mềm Bitdefender Internet Security 2013 đứng vị trí số 1 .

Xem thêm...

Bitdefender phát hành công cụ quét Virus trong 60 giây

05/12/2012

Giải pháp chống Virus mới của Bitdefender , 60-Second Virus Scanner , dựa trên “đám mây” và có tốc độ quét đáng kinh ngạc .

Xem thêm...

Nhận biết và gỡ bỏ những phiên bản Java bị lỗi

29/08/2012

Đã bắt đầu có những cuộc tấn công nhắm tới những lỗ hổng Zero-Day của Java và những chuyên gia an ninh khuyến cáo người dùng nên vô hiệu hóa Java trong trình duyệt của mình .