Mã độc JavaScript mới sẽ tắt PC nếu như bạn tắt Process của nó

Những nhà nghiên cứu của Kahu Security đã phát hiện ra một biến thể mã độc mới được viết bằng JavaScript , cướp Homepage của trình duyệt nhưng sẽ tắt máy tính nếu như người dùng tắt Process của nó .

Những biến thể của loại mã độc này có từ năm 2014 và được phát tán qua những thư rác , mặc dù nó là file JavaScript nhưng lại không chạy được trong trình duyệt , nhưng lại qua Windows Script Host , là công cụ thực thi JavaScript trong Windows .

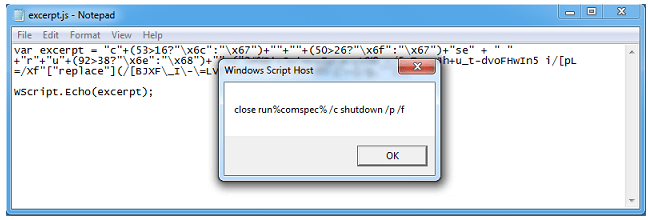

Khi xem xét mã nguồn của mã độc này người dùng thông thường chỉ thấy những kí tự ngẫu nhiên . Các chuyên gia cho biết Script trong mã độc này đã làm những bước sau :

- Tạo thư mục mới trong thư mục AppDataRoaming và giấu nó bằng từ khóa Registry mới .

- Sao chép ứng dụng wscript.exe hợp lệ của Windows bên trong thư mục này và tạo ra tên file ngẫu nhiên .

- Tự sao chép vào thư mục này và tự tạo ra Shortcut có tên “Start” và đặt nó trong thư mục “Startup” có thể truy cập qua Windows Start Menu .

- Gán biểu tượng thư mục giả mạo tới Shortcut Start để khiến cho người dùng nghĩ rằng đó là một thư mục chứ không phải một file .

- Kiểm tra kết nối Internet bằng cách thử truy cập tới trang Microsoft , Google hoặc Bing.

- Gửi dữ liệu từ xa tới urchintelemetry[.]com và tải và chạy file đã được mã hóa từ 95.153.31[.]22 .

- File mã hóa là JavaScript khác thiết lập trang Homepage của Chrome , FireFox và Internet Explorer thành login.hhtxnet[.]com , định hướng người dùng tới trang khác : portalne[.]ws .

- Script cuối cùng dùng WMI (Windows Management Instrumentation) để kiểm tra phần mềm bảo vệ .

- Nếu Script tìm thấy phần mềm bảo vệ nó sẽ ngừng thực thi và đưa ra thông báo giả mạo .

- Nếu người dùng thấy process wscript.exe trong Task Manager và thử tắt process này nó sẽ thực hiện lệnh CLI ngay lập tức tắt máy .

- Khi người dùng khởi động lại máy , do script “Start” trong menu Start , thì mã độc JavaScript lại bắt đầu hoạt động .

Các tin khác

WannaCry là mã độc đòi tiền chuộc lây nhiễm nhiều nhất trong năm 2019

Microsoft Security Essentials sẽ được cập nhật trong Windows 7 tới năm 2023

Microsoft đánh sập 50 tên miền tin tặc của Triều Tiên

Bản cập nhật Windows giả mạo lây nhiễm Ransomware

Xuất hiện Ransomware lạ thường đang tấn công máy chủ

Máy ảnh DSLR có thể bị nhiễm mã độc đòi tiền chuộc

Windows Defender bây giờ là một trong những phần mềm chống Virus tốt

NSA : Windows cũ cần vá lỗi ngay để chống lại lỗ hổng “BlueKeep”

Một nửa máy chủ thư điện tử có chứa lỗ hổng an ninh

Lỗi WinRAR khiến hơn 500 triệu người dùng gặp nguy hiểm hơn một thập kỉ

Copyright 2016 Infocom - Tư vấn tin học toàn quốc - 23 Láng Hạ - 04.35141.375. All Rights Reserved.

nothing